访问域名跳转江苏反诈网

首先可以确定是 DNS 污染导致。但令人疑惑的是,路由器上明明设置了一组腾讯和字节的公共 DNS 却仍然遭到了劫持。

利用 dig 向指定 DNS 服务器查询:

dig @119.29.29.29 abcd.com A # 通过腾讯 DNS 查询被污染域名 abcd.com

dig @180.184.1.1 abcd.com A # 通过字节 DNS 查询被污染域名 abcd.com

dig www.js96110.com.cn A # 查询江苏反诈网域名

发现结果都指向江苏反诈的 IP 地址:180.109.0.221

东方大国的 DNS 污染是一种 “旁路” 或 “中间人” 攻击,部署在在网络关键链路,流量的必经之地。猜测可能是在查询的路上被监测到,从而利用位置优势抢先进行了伪造响应。

那么问题就好解决了,利用 DOT 或 DOH 进行加密查询,避免请求被窃听。

利用 dig 向 DOT 服务器查询验证:

dig @dot.pub +tls abcd.com A # 用腾讯的DOT服务器

dig @dns.alidns.com +tls abcd.com A # 用阿里的DOT服务器

获得 3 条结果,均不是反诈地址。

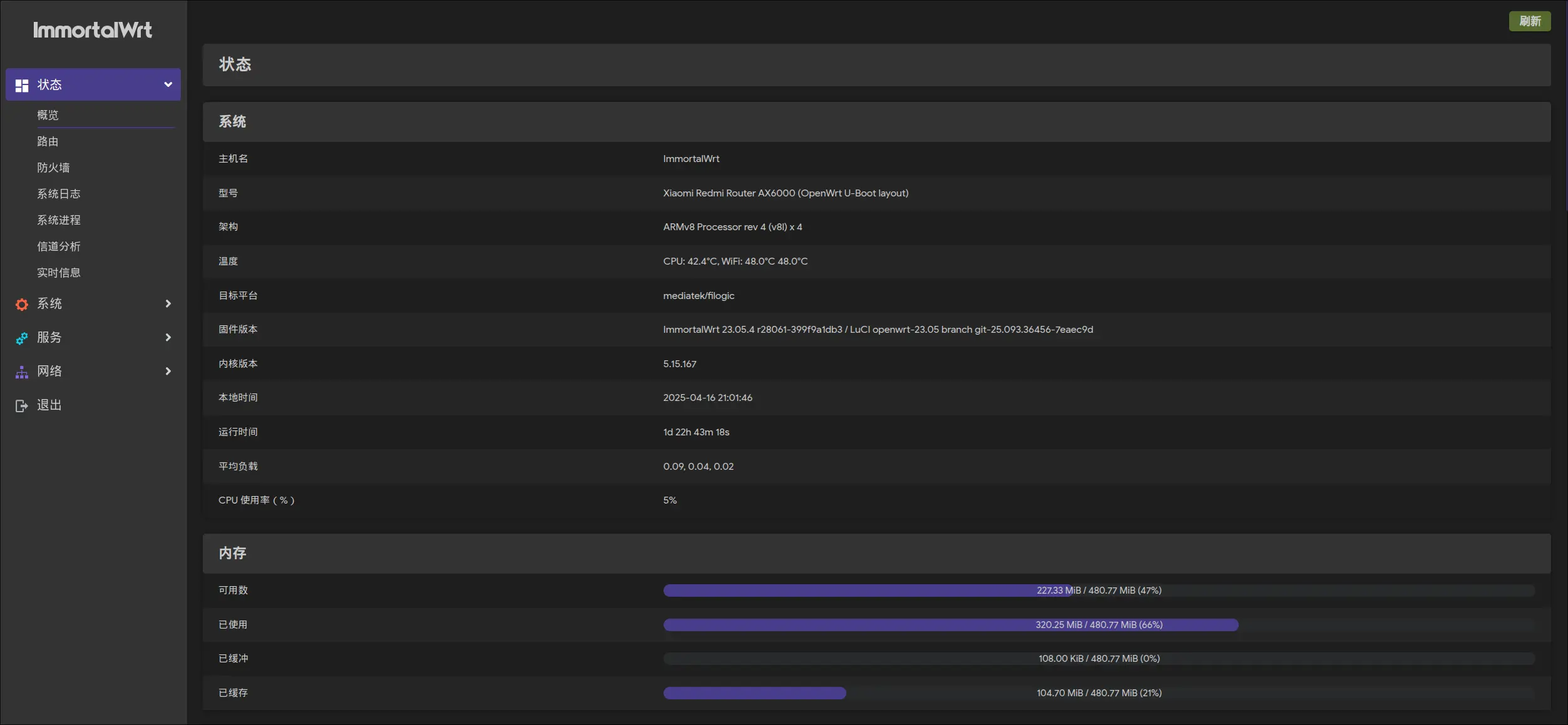

猜想得到验证。在路由器将 SmartDNS 的上游服务器全都改为 DOH 地址,端口指定 853。

清理 DNS 缓存后,不再跳转江苏反诈,可以正常访问网站。